AWS

AWS

AWS

AWS

AWS

AWS

Vuls導入メモ IPAテクニカルウォッチ「脆弱性対策の効果的な進め方(ツール活用編)」

Machine Learning

Machine Learning

OpenCVでWebカメラの解像度を変更すると落ちる不具合の対処方法

AWS

AWS

CacooのAWS構成図自動生成機能を試す

RSS

RSS

お名前.comの更新料金一覧をRSSにまとめた

blog

blog

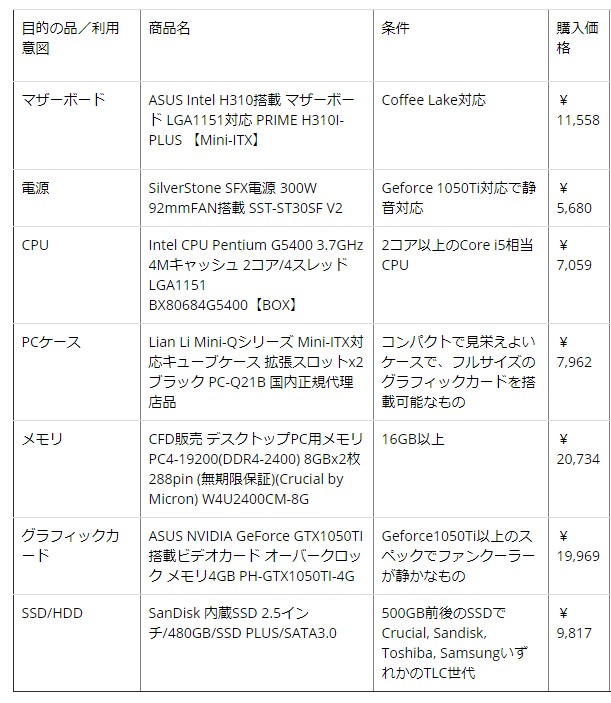

ひさしぶりにPCを自作 / Coffee Lake + Geforce GPUを導入

blog

blog

高円寺のジーンズ専門店「Nakaiya」が年内で閉店(2017年12月まで)

android

android

最新版のAndroid対応のためにUnityのアプリをUnity5.6でリビルド⇒ParticleSystemのエミッタにバグでリリースできず・・・

AWS

AWS

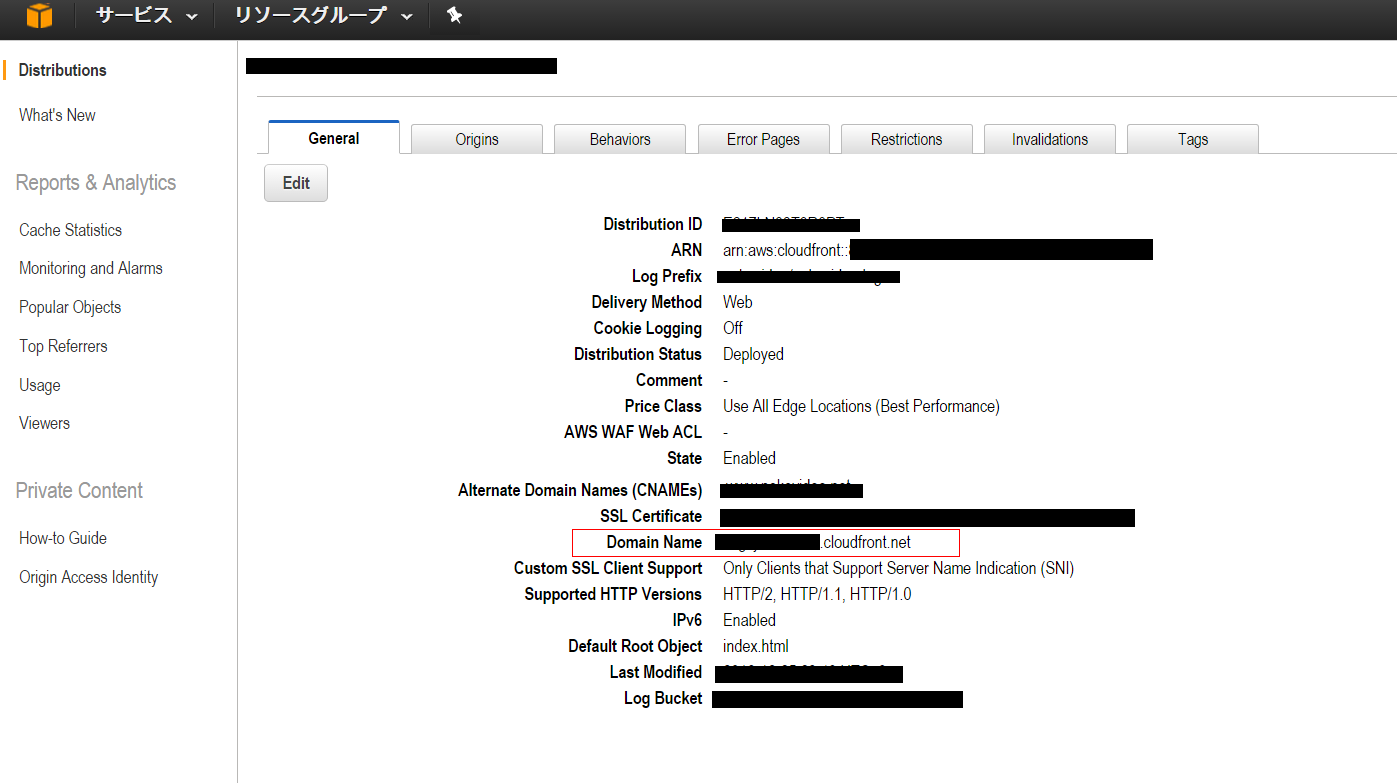

s3のバケットでWebホスティングしたドメインをCloudFrontのACMでhttps化するときの注意点

AWS

AWS